VAPTAi: A Threat Model for Vulnerability Assessment and Pentesting of Android and iOS Mobile Banking Apps

VAPTAi: A Threat Model for Vulnerability Assessment and Penetration Testing of Android and iOS Mobile Banking Apps

Command Cheat Sheet

Command Cheat Sheet

A MITM Based Penetration Test Efficiency Improvement Approach for Traffic-Encrypted Mobile Apps of Power Industry

A MITM Based Penetration Test Efficiency Improvement Approach for Traffic-Encrypted Mobile Applications of Power Industry

Cross-site Scripting Attacks on Android Hybrid Applications

Cross-site Scripting Attacks on Android Hybrid Applications

IT Development Related

IT Development Related

什麼是 DevOps?

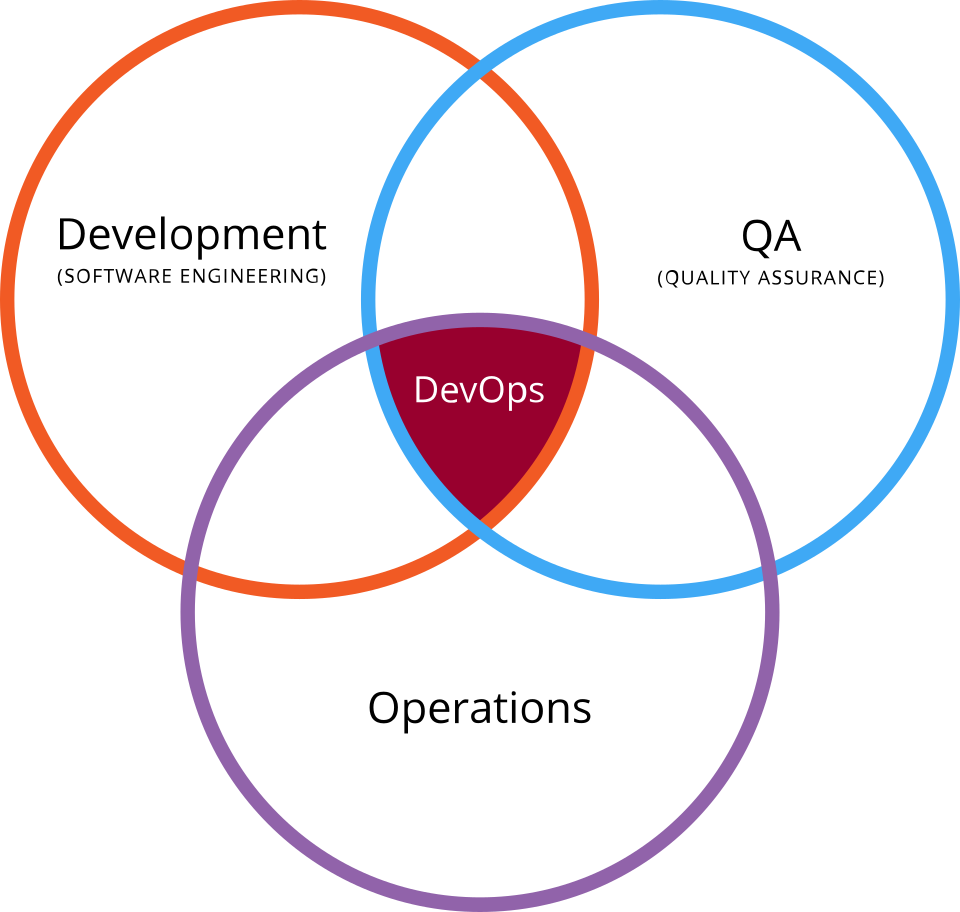

DevOps 簡而言之,就是 Development + Operations ,也就是開發與維運。但大部分的文章都會說是「開發」「測試」「維運」三者的結合。如同下面這張圖想表示的意義一樣,當三者有了交集,即是 DevOps

DevOps 想要達成的目標為何?

從 Patrick Debois 發現的問題與參考葉大一句話囊括 DevOps 的目標一文,可以了解,最大的目標即為速度。「天下武功,唯快不破」,從發現需求到產品上線的時間越短,能得到的回饋與市場也就越大;但快還不夠,還要好,也就是要有品質!如果只有快,而沒有品質,只是更快把 bug 上線,並破壞企業名聲而已。如何兼顧速度與品質,即為 DevOps 的主要目標。 DevOps 到底在做什麼?

為何會出現 DevOps ,相信已經有個感覺了。那它究竟在做些什麼事呢?

有文章會提到用 CALMS 的角度來說明 DevOps 的要領,這是下列五個英文單字的縮寫:

- Culture

- Automation

- Lean

- Measurement

- Sharing

這是了解 DevOps 概念的好方向之一。

什麼是MLOps?-30 Days of MLOps

用最短的一句話來解釋它的話,MLOps 就是 Machine Learning 的 DevOps 在 Machine Learning 團隊中,除了資料科學家、資料工程師、DevOps 工程師作為固定班底外,協作單位還有產品經理、後端工程師等等。我們要讓所有人可以彼此良好的協作,這需要依賴更好的維運架構。除了最直覺想到的 Model 部署外,常見的挑戰還有例如:訓練 Model、測試與分析 Model、資料的預處理等等。

What is CI/CD

CI/CD工具也是為了此概念(DevOps)而產生的自動化工具,透過持續整合、持續部署的方式,在開發階段就自動協助開發人員偵測程式碼問題,並部署至伺服器

CI(Continuous Integration)持續整合

持續整合(Continuous Integration,CI)顧名思義,就是當開發人員完成一個階段性的程式碼後就經由自動化工具測試、驗證,協助偵測程式碼問題,並建置出即將部署的版本(Build)

CD(Continuous Deployment)持續部署

持續部署(Continuous Deployment)可以說是CI的下一階段,經過CI測試後所構建的程式碼可以透過CD工具部署至伺服器,減少人工部署的時間。

CI/CD工具1:GitHub

GitHub是眾所皆知的Git Server網站,其CI/CD服務稱為GitHub Action,提供了多項控制API,能夠幫助開發者編排、掌握工作流程,在提交程式碼後自動編譯、測試並部署至伺服器,讓每位開發者都能受惠於平台本身自有的CI/CD功能。

CI/CD工具2:GitLab

GitLab主要的服務是提供git版本控制系統,其CI/CD Pipeline功能簡單又實用,使用者只需要設定於專案根目錄下的「.gitlab-ci.yml」檔,便可以開始驅動各種Pipeline協助您完成自動化測試及部署。目前有提供GitLab CE(社群版)與 GitLab EE(企業版)兩種,使用者可以根據自己的需求選擇適合不同的方案。

CI/CD工具3:Anthos

由Google所推出的Anthos是一款能幫助企業迅速部署混合雲架構的跨雲管理平台。若是企業資源龐大且分佈於多雲環境,每一次的更新與維護都需要針對不同架構調整,將會大幅提升管理應用程式的負擔,而透過Anthos便可以將複雜的多雲環境以統一形式呈現,加速開發人員管理應用程式,一次完成多雲部署,建立更敏捷、高效的應用程式維運環境。

CI/CD VS DevOps

From ChatGPT: 簡單來說,DevOps 和 CI/CD 是有關聯但範圍不一樣的概念:

- DevOps(Development + Operations)是一個文化、理念、做事方法,目標是促進開發(Dev)和運維(Ops)團隊合作,加速產品從開發到部署的流程,讓軟體能更快、更穩定地交付。

- 內容可以很廣,包括:自動化部署、基礎設施即程式(IaC)、監控、回報機制、團隊溝通等等。

- CI/CD(Continuous Integration / Continuous Delivery or Deployment)則是實現DevOps目標的一組具體技術流程。

- CI(Continuous Integration):持續整合,指的是開發人員經常(一天多次)將程式碼推送到版本庫,並透過自動化建置、測試,確保每次提交都是穩定的。

- CD(Continuous Delivery / Deployment):

- Delivery:持續交付,指的是程式碼通過測試後可以隨時部署到生產環境,只是可能還要人手下指令。

- Deployment:持續部署,則是程式碼一通過測試就自動部署到生產環境,不需人工干預。 簡單一句話總結:

- DevOps 是一個大範圍的文化跟目標,CI/CD 是實現這個目標的方法和工具之一。

DeepLog: Anomaly Detection and Diagnosis from System Logs through Deep Learning

DeepLog: Anomaly Detection and Diagnosis from System Logs through Deep Learning

DEEPCASE Semi-Supervised Contextual Analysis of Security Events - Notes

DEEPCASE Semi-Supervised Contextual Analysis of Security Events - Notes

Local Model Poisoning Attacks to Byzantine-Robust Federated Learning - Notes

Local Model Poisoning Attacks to Byzantine-Robust Federated Learning - Notes

FedML-HE - An Efficient Homomorphic-Encryption-Based Privacy-Preserving Federated Learning System - Notes

FedML-HE - An Efficient Homomorphic-Encryption-Based Privacy-Preserving Federated Learning System - Notes

EIFFeL: Ensuring Integrity For Federated Learning - Notes

EIFFeL: Ensuring Integrity For Federated Learning - Notes

The State of Ethereum Smart Contracts Security: Vulnerabilities, Countermeasures, and Tool Support - Notes

The State of Ethereum Smart Contracts Security: Vulnerabilities, Countermeasures, and Tool Support - Notes

How to Securely Collaborate on Data: Decentralized Threshold HE and Secure Key Update - Notes

How to Securely Collaborate on Data: Decentralized Threshold HE and Secure Key Update - Notes

WIGHT: Wired Ghost Touch Attack on Capacitive Touchscreens

WIGHT: Wired Ghost Touch Attack on Capacitive Touchscreens

Understanding Real-world Threats to Deep Learning Models in Android Apps

Understanding Real-world Threats to Deep Learning Models in Android Apps

Uncovering Intent based Leak of Sensitive Data in Android Framework

Uncovering Intent based Leak of Sensitive Data in Android Framework

Exploiting ML ALG for Efficient Detection and Prevention of JS-XSS Attacks in Android Based Hybrid Applications

Exploiting ML algorithms for Efficient Detection and Prevention of JavaScript-XSS Attacks in Android Based Hybrid Applications

A Mitmproxy-based Dynamic Vulnerability Detection System For Android Applications

A Mitmproxy-based Dynamic Vulnerability Detection System For Android Applications

A&D of Network Security - Lab 4(ARP & DNS SPOOFING)

A&D of Network Security - Lab 4(ARP & DNS SPOOFING)

傾城之戀 短篇小說集一 1943年

傾城之戀【張愛玲百歲誕辰紀念版】:短篇小說集一 1943年

- 作者: 張愛玲

- 出版社: 皇冠

- 出版日期: 2020/02/17

這一本書集合了八篇張愛玲的短篇小說,而傾城之戀只是其中一篇,截至目前看到的為止,都旨在講述女性在封建制度的社會巨輪下,在愛情中做出好像有選擇的選擇,通篇開頭都是用講述故事的口吻,用一炷香的時間,詳細卻又富含文學的筆觸打開細思即恐的人生篇章

Trapa Interview

Trapa Interview

寫論文參考的工具或影片

寫論文參考的工具或影片

Endnote

- 如何將WORD中插入的書目匯出至EndNote?

- EndNote搭配Word撰文時,Library與Word檔案間關係的FAQ?

- 為何修改引用文獻沒動靜?請檢查EndNote與Word顯示的Record Number,並確認有無Traveling Library

- 和Word Equation Block有關的

- 善用Word與EndNote協助論文編排(七):公式標號與交互參照

- 善用Word與EndNote協助論文編排(八):圖表標號與交互參照

- How to Use AutoText in Microsoft Word

- Create Automatic Numbered Equations in Word Part 4 – Making Display Mode

-

endnote一定要在論文最後面才可以使用嗎,我想要在論文最後面加入appendix,但後面最新加入的reference,會變成{test, 2024 #95},如何解決

在 EndNote 中,參考文獻(References) 一般是放在論文最後,但如果你在 References 之後加了 Appendix,EndNote 可能會出現 {test, 2024 #95} 這種未解析的引用標記。這通常是因為 Word 中的 Cite While You Write (CWYW) 沒有正確更新。

- 解決方法:

- 方法 1:確保 EndNote 正確更新引用

在 Word 中,點擊 EndNote 插件 → Convert to Unformatted Citations,這會把所有引用變成 {Author, Year #ID} 格式。 然後,點擊 Update Citations and Bibliography,讓 EndNote 重新整理引用。 檢查 References 是否仍然正確,如果 Reference 正確但 Appendix 內的引用還是 {test, 2024 #95},試試 方法 2。

- 解決方法:

- 如何打開Endnote超連結?善用Word與EndNote協助論文編排(十六):較易辨識文中引註

- 如果原本是使用Word後來用Overleaf的人,可能會想要把Endnote中所有的reference都轉換成bib的格式,可以參考EndNote書目匯出至LaTeX使用

Word

Table

- [研究生入門] 論文中「表」的製作

- 如何快速建立Word特定表格樣式(論文三線表)

- word標題編號變黑色方塊-最速解法-

- Word方程式換行對齊等號

-

如何新增Appendix在Reference後,並且插入圖表的標號後,是從Appendix標號開始

開始之前建議先看完[如何搞定 Word 最讓人抓狂的功能 - 多層次清單/樣式? Word 教學 #27](https://youtu.be/pNsi5G9_k-E?si=2hzXbe6mMTTDX4dU) 目標與限制:

- 因為我的圖表目錄的”標題標籤”是Fig./Table,也就是說只有Fig.或Table的標籤才會被更新在圖目錄,因此創一個Fig. A這個新標籤是無法解決我的問題,因此一定要使用Fig.這個標籤

- 那如果要使用Fig.這個標籤,我的目標是可以自動變成Fig. <appendix>.<num>,所以我就要讓word可以辨識<appendix>這個章節編號,但是word只會辨識標題1到標題9

解決方式是自己摸索出來的,不確定是不是正確但總之可以暫時解決我的問題。因為論文的template本身已經建立好”標儀1,2,3”還有”標題”這四種樣式,也設定好多層次清單,甚至也綁定了樣式與多層次清單,所以我的做法就是定義新的多層次清單,並且把原本是”Chapter 1”的layer,替換成”Appendix A”,然後選擇將變更套用至→插入點之後,就可以了,詳細如下

- 先從Reference的頁面往下enter一個新的page,從樣式中可以知道目前套用的是”標題”

- 先把目前的樣式改為”標題1”

- 設定新的多層次清單

- 改掉原本Chapter 1的layer,並且選擇將變更套用至→插入點之後,設定縮排都為0公分(置中之後再手動設定)

- 測試

分別新增Appendix A以及Appendix B,在插入標號,會發現標號已經變成Fig. A.1和Fig. B.1

Ctrl+A全選後F9會發現不論是Appendix還是圖目錄,都已經正確顯示

Ctrl+A全選後F9會發現不論是Appendix還是圖目錄,都已經正確顯示

Pseudocode

Equation

- 如果要使用latex中的cases,目前看下來唯一的方法就是直接插入word內建的括號

- 如果會出現打$\mathcal{E}A$

\mathcal{E}_A會莫名其妙變成$\mathcal{E}\mathcal{A}$\mathcal{E}_\mathcal{A},那就不要一次把latex code全部貼上去,先打\mathcal{E}確認沒問題,再打_A,word就會自己判斷了 - 如果要使用argmin/argmax,又想要用latex打,可以直接打

{\rm argmax}\belowi{k}這樣就可以了